Arp攻击实战

现在网上很多关于ARP攻击的文章, 但多数是描述其原理, 少数会以某个工具作为例子展开说明, 但感觉说的还是不够详细, 今天写个文章以实战介绍一个叫“WinArpAttacker”的工具。

WinArpAttacker是一个很出名的ARP攻击工具, 功能也很强大, 没有用过的朋友可以在上网搜一下, 下载这里就不提供了。 这里先简单介绍一下这工具的基本用法(如果对于ARP攻击原理不熟悉的朋友可以先看看《Arp小记》:>):

1. 首先是下载软件, 然后安装(废话...), 注意一下:WinArpAttacker需要WinPcap作为支持, 所以你的机器得先安装WinPcap, 我现在装的是4.0.0, 不知道还有没有更新的版本。

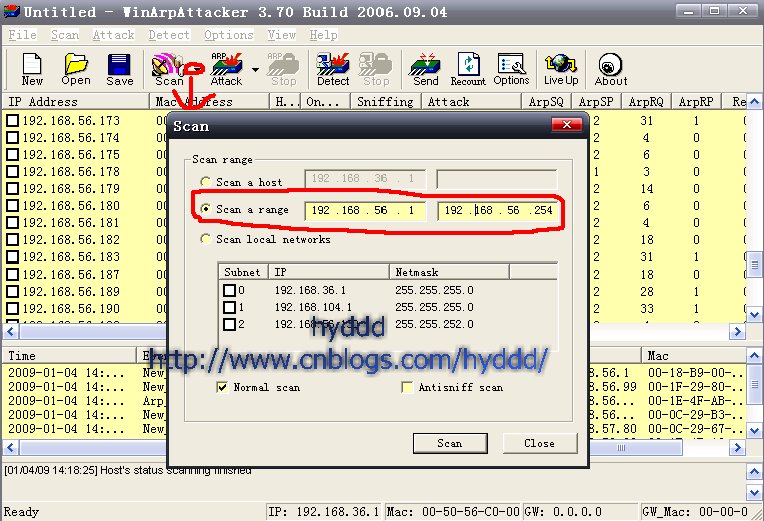

2. 运行WinArpAttacker.EXE, 噢, 开始了(这里的演示只是为学习之用, 请各位不要大搞破坏, 不然警察叔叔找你, 我不负责!!!)。 首先, 我们先来扫一下局域网的机器, 如图:

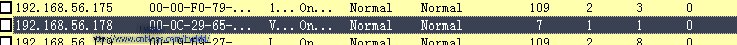

发现了不少机器~~呵呵~这次被攻击的苦主是我的另外一台机器, IP是192.168.56.178,如图:

OK, 一切都准备就绪了, 现在正式介绍一下WinArpAttacker的功能:

在ToolBar里面, 可以看到Attack这个图标, 里面有几个选项:

1).Flood: 连续并且大量地发送“Ip Conflict”包(此功能有可能会导致对方DOWN机)。

2).BanGateway: 发包欺骗网关, 告诉网关错误的目标机MAC地址, 导致目标机无法接收到网关发送的包(这个功能我还没有研究透, 因为对目标机器使用这种攻击, 但它还是能上网, 可能是公司的网关有ARP防火墙作保护)。

3).Ip Conflict: 发送一个IP一样但Mac地址不一样的包至目标机, 导致目标机IP冲突。 (频繁发送此包会导致机器断网), 这个和第一功能的效果我就不截图了, 如果被攻击, 效果很明显, 在你机器的右下角会有个IP冲突的标志....这里就不多说了。

4).Sniffgateway: 同时ARP欺骗网关和目标机, 使你可以监听目标机的通信。

5).SniffHosts:欺骗多个主机, 使你可以监听他们之间的通信。 (危险!)

6).SniffLan:...欺骗局域网的所有机器, 说是你才是网关, 然后通过这个你可以监听整个网络...(危险!!!)

以上是Attack功能的介绍, 接下来是Detect功能, 它的主要作用是检查现在网络上基于ARP的攻击(这里不详细介绍)。

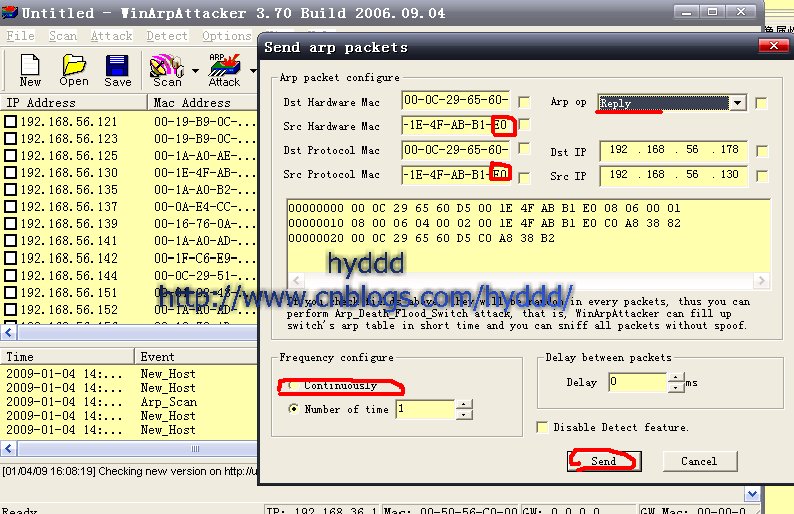

3. OK, 然后这里要主要介绍的Send功能(见ToolBar), Send的主要功能是让你自己能够组建ARP包头, 呵呵, 有了这个, 你就可以实现修改别人机器的ARP缓存了。

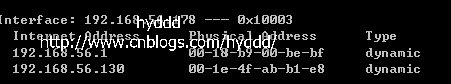

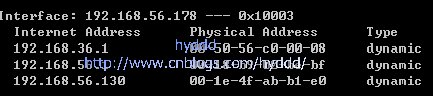

首先, 先看看我们的目标机(苦主)现在的ARP缓存状态, 如图:

攻击者现在IP是192.168.56.130, MAC地址是:00-1E-4F-AB-B1-E8。 然后根据《Arp小记》里面的说明, 当发送一个ARP应答包给目标机(苦主)时, 目标机应该会增加一条IP-MAC记录(记录不存在时)/修改IP-MAC记录(记录存在时)。 好的, 现在我们就自己搞包头吧, 如图:

注意看, Dst的Mac地址最后2位我改为了E0, 为的就是欺骗目标机, 修改其ARP缓存表。 填完数据后, Send......现在, 我们再一起看看目标机的ARP缓存如何:

可以看到, 现在192.168.56.130的机器的MAC地址已经修改了, 和刚才自己组装的包的信息是一致的, 最后2位是E0!!!嗯~~ARP攻击成功了。 刚才上面提到的Attack的6个选项, 其实都可以用Send功能自己实现的, 这里就不啰嗦了。

大概先到这里, 有东西以后再补充。

……